Claude Codeソース流出が招いた罠:偽リポジトリがマルウェアを配布

Anthropicの痛恨のミスに、攻撃者が即座に便乗した。流出騒動から数時間も経たないうちに、GitHub上には「本物の流出コード」を装った偽リポジトリが出現し、パスワードや認証情報を根こそぎ盗むマルウェアを開発者たちに配布している。

Anthropicの痛恨のミスに、攻撃者が即座に便乗した。流出騒動から数時間も経たないうちに、GitHub上には「本物の流出コード」を装った偽リポジトリが出現し、パスワードや認証情報を根こそぎ盗むマルウェアを開発者たちに配布している。

Claude Codeのソースコードが流出した経緯

3月下旬、セキュリティ研究者のカオファン・ショウ(@Fried_rice)がXへの投稿で事態を公にした。投稿は3,420万回表示を超え、開発者コミュニティを即座に揺るがした。

AnthropicのClaude Code(ターミナル上で動作するAIコーディングエージェント)は、npmパッケージ @anthropic-ai/claude-code バージョン2.1.88として公開されていたが、その中に59.8MBものJavaScriptソースマップ(.mapファイル)が誤って同梱されていた。このファイルには約51万3,000行の非難読化TypeScriptコード、計1,906ファイル分が含まれており、AgentのAPIコール処理、権限管理、隠し機能フラグ20件以上、セキュリティ関連の内部実装まで露わになった。

パッケージングに使用したランタイム「Bun」がデフォルトでソースマップを生成し、.npmignoreの除外設定から漏れたことが直接の原因だとZscalerは分析している。ハック(不正アクセス)ではなく、「デバッグ用ファイルを消し忘れた」という古典的なオペレーションミスだ。コードはAnthropicのCloudflare R2バケットに公開状態で存在しており、数時間でGitHubにミラーされ、フォークは数万件に膨れ上がった。一部のリポジトリは8万4,000以上のスターと8万2,000以上のフォークを獲得し、AnthropicはDMCA通知を送り続けているが、現時点でも数百のリポジトリにコードが残存している。

攻撃者は流出の「噂」そのものを武器にした

本来の流出騒動とは別に、クラウドセキュリティ企業ZscalerのThreatLabzチームは、この騒動に便乗した全く異なる脅威を発見した。

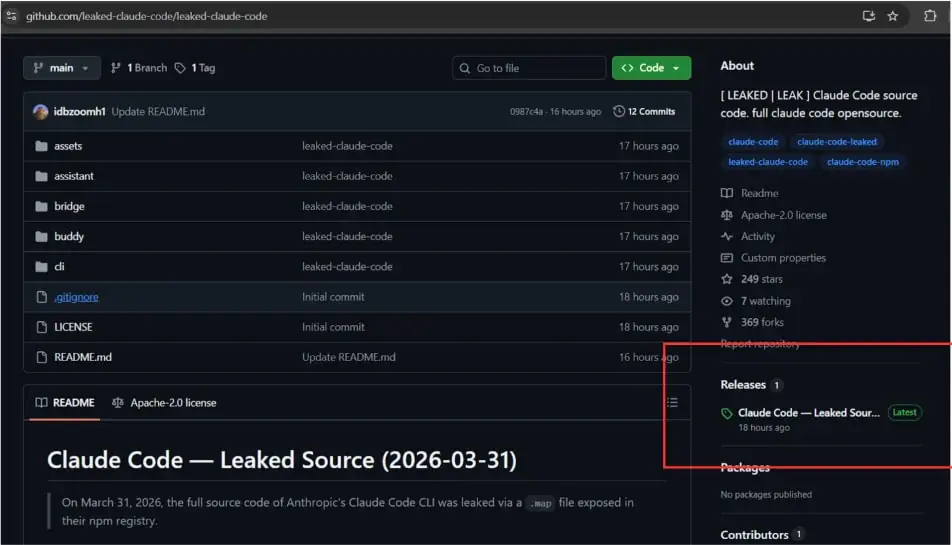

「idbzoomh」というGitHubユーザーが公開した偽リポジトリだ。READMEにはもっともらしい説明が並ぶ。「npmの.mapファイルから流出したコードを再構築した」「エンタープライズ機能がアンロック済み」「メッセージ制限なし」——いかにも開発者の好奇心を刺激する文言ばかりだ。

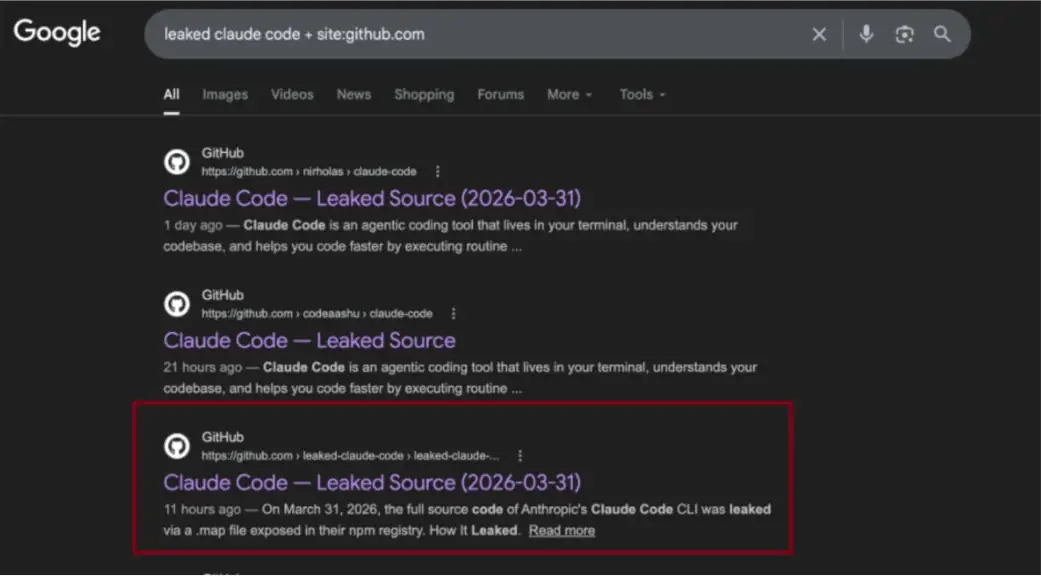

そして決定的なのが、Googleの検索結果で「leaked Claude Code」と検索すると上位に表示されていたという事実だ。SEO最適化まで施されていたことからも、周到に準備された攻撃であることが見て取れる。

Zscalerによれば、このリポジトリには「releases」セクションに7-Zipアーカイブが用意されており、中にはClaudeCode_x64.exeというRust製ドロッパーが含まれていた。ダウンロードした瞬間、PCが乗っ取られる

実行ファイルを起動した瞬間、2種類のマルウェアが展開される。

一つはVidar v18.7(情報窃取型マルウェア)。ブラウザに保存されたパスワード、クレジットカード情報、セッションCookie、閲覧履歴を根こそぎ吸い上げる。もう一つはGhostSocks(ネットワークプロキシツール)。感染したPCを犯罪者のプロキシ中継点として機能させ、攻撃者の実際の所在地を隠蔽するために使われる。

さらにZscalerが懸念するのは、このアーカイブが短い間隔で継続的に更新されている点だ。将来的に別のペイロードが追加される可能性を示唆している。同チームは同一の攻撃者と見られる2つ目のリポジトリも確認しており、こちらは「Download ZIP」ボタンを備えているが、分析時点では機能していなかった。実験段階の別の配布経路とみられる。

「好奇心」が開発者を標的にする理由

この手口には明確な狙いがある。流出コードに興味を持つのは、まず間違いなくエンジニアや開発者だ。そして開発者のPCには、企業のAPIキー、クラウド認証情報、GitHubトークン、データベースの接続情報が揃っている。

Vidarがターゲットにする「ブラウザに保存されたパスワード」には、こうした業務用の認証情報が大量に含まれている可能性が高い。1台の開発者マシンから、組織全体への侵入口が手に入る。

Zscalerは2025年末にも類似のキャンペーンを観測している。当時はAIエージェントプラットフォーム「OpenClaw」のGitHubリポジトリを装い、同じVidarとGhostSocksを配布していた。

「話題のプロダクトや事件に即座に便乗する」——これが攻撃者の一貫した戦術だ。流出騒動、新製品発表、セキュリティインシデント。何であれ、開発者が検索エンジンで調べたくなる話題が生まれれば、偽リポジトリが上位に食い込んでくる可能性がある。

流出コードそのものがもたらすリスク

今回の本質的な問題は、マルウェア配布とは別のところにもある。

51万行に及ぶClaude Codeの内部実装が白日の下に晒されたことで、既存の脆弱性(CVE-2025-59536、CVE-2026-21852など)の悪用が格段に容易になった。フックの処理ロジックや権限管理の実装が公開されたことで、信頼できないリポジトリをクローンするだけでシェル実行が発生するような巧妙な罠を、攻撃者が精密に組み立てられるようになった。

さらに偶然のタイミングとして、流出と同日(3月31日の00:21〜03:29 UTC)にAxiosのnpmパッケージへのサプライチェーン攻撃も発生している。この時間帯にClaude Codeをnpm経由でアップデートしたユーザーは、トロイの木馬化されたHTTPクライアントを引き込んだ可能性がある。

公式チャンネル以外の「流出コード」は絶対にダウンロードしない。実行は論外だ。流出コードは「オープンソース」ではなく、権利保護の対象であり、かつマルウェアの偽装に最適な素材として攻撃者に利用されている。

好奇心は大切にしたい。ただ今回ばかりは、その好奇心がマシンを乗っ取られる入口になりかねない。

参照元