Drift 2.7億ドル流出の裏に北朝鮮の6か月潜入工作

名刺を交換し、カンファレンスで握手し、100万ドルを預けた「取引先」が、国家ぐるみのハッカー集団だった。Solana最大のDEX・Drift Protocolが公開した調査報告は、DeFiのセキュリティモデルに根本的な問いを投げかけている。

名刺を交換し、カンファレンスで握手し、100万ドルを預けた「取引先」が、国家ぐるみのハッカー集団だった。Solana最大のDEX・Drift Protocolが公開した調査報告は、DeFiのセキュリティモデルに根本的な問いを投げかけている。

半年間の信頼構築が、12分の略奪に変わった

Drift Protocolが4月5日に公開したインシデント報告によれば、4月1日に発生した約2億7000万ドル(約432億円)の資金流出は、単なる技術的エクスプロイトではなかった。北朝鮮の国家支援ハッカー集団による、半年がかりの諜報作戦だったという。

攻撃者は2025年秋、ある大規模な暗号資産カンファレンスでDriftの関係者に接触した。クオンツ取引会社を名乗り、プロトコルとの統合に関心があると持ちかけた。技術的な知識は本物で、経歴も検証可能なものだった。Telegramグループが作られ、トレーディング戦略やボールト統合についての実務的なやり取りが続いた。

Driftの報告は明確に述べている。「これらは見知らぬ人々ではなかった。Driftの関係者が実際に一緒に仕事をし、対面で会った人々だった」

2025年12月から2026年1月にかけて、このグループはDrift上にエコシステム・ボールトを開設。100万ドル超の自己資金を預け入れ、複数回のワーキングセッションに参加した。2月から3月にかけては、複数の国で開かれた業界カンファレンスで、Driftの関係者と何度も対面している。

攻撃が実行された4月1日の時点で、両者の関係はほぼ半年に及んでいた。100万ドルを「投資」して数億ドルを持ち去る。投資対効果としては異常だが、国家の支援があるなら話は別だ。

攻撃の二つの入口

侵入経路は2つあったとDriftは報告している。

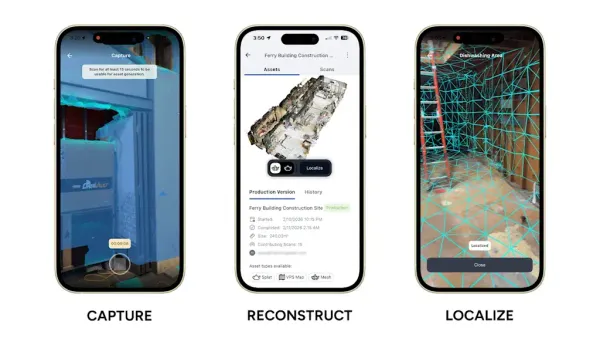

一つは、AppleのTestFlightを経由した悪意あるアプリケーション。TestFlightはApp Storeの審査を経ずにアプリを配布できるプラットフォームで、攻撃者グループはこれを自社のウォレット製品として提示した。

もう一つは、VSCodeとCursorの既知の脆弱性だ。セキュリティコミュニティは2025年末から警告を出していたが、エディタでファイルやフォルダを開くだけで任意のコードが無警告で実行されるという深刻なものだった。コード共有は開発者間の日常的な行為であり、半年かけて築いた信頼関係の中では疑われにくい。

この脆弱性は、ユーザーに一切のプロンプトや警告を表示せず、クリックも権限の確認も必要とせずに、任意のコードをサイレントに実行できるものだった

デバイスが侵害されたことで、攻撃者はマルチシグ承認に必要な2つの署名を取得した。Solanaの正規機能である「Durable Nonce」を使ってトランザクションを事前署名し、1週間以上寝かせた後、4月1日に一斉実行した。31件の出金トランザクションが約12分で完了し、ボールトから資金が一掃された。

デバイスが侵害されたことで、攻撃者はマルチシグ承認に必要な2つの署名を取得。Solanaの正規機能である「Durable Nonce」を使ってトランザクションを事前署名し、1週間以上寝かせた後、4月1日に一斉実行した。31件の出金トランザクションが約12分で完了し、ボールトから資金が一掃された。

偽トークンで「担保」を捏造する

技術的な側面でもう一つ注目すべきは、CarbonVote Token(CVT)と呼ばれる架空のトークンの存在だ。TRM Labsの分析によれば、攻撃者は3月11日にTornado Cashから10ETHを引き出し、翌日にはCVTのデプロイを開始している。

Raydium上にわずか数百ドル程度の流動性を注入し、ウォッシュトレードで約1ドル付近の価格履歴を作り上げた。Driftのオラクルはその人工的な価格を「正当な資産」として認識してしまった。数百ドルが数億ドルの担保に化けたということだ。

さらに決定的だったのは、3月27日に行われたセキュリティ・カウンシルの構成変更だ。マルチシグの閾値を2/5に変更し、タイムロックをゼロに設定した。この変更が、攻撃を検知して介入する最後の窓を消し去った。

TRM Labsは指摘する。タイムロックの撤廃が、複雑な数週間がかりの攻撃を「12分の現金化」に変えたと。

4月1日、事前署名されたトランザクションが発動。CVTが正規の担保として登録され、出金上限が極端に引き上げられ、USDCやJLP(Jupiter LP Token)といった実資産が約12分で引き出された。

北朝鮮・UNC4736への帰属

SEAL 911チームの調査により、今回の攻撃は「中〜高の確度」でUNC4736に帰属されている。AppleJeusまたはCitrine Sleetとも追跡される、北朝鮮の国家支援ハッカー集団だ。

帰属の根拠は、オンチェーンの資金フローが2024年10月のRadiant Capital攻撃(被害額5800万ドル)の実行者に遡れること、そして既知の北朝鮮関連ペルソナとの運用上の重複だ。Mandiantが正式に帰属を確認したわけではないが、フォレンジック調査に協力している。

https://x.com/DriftProtocol/status/2040611161121370409

カンファレンスで対面した人物は北朝鮮国籍ではなかったとDriftは明記している。このレベルの脅威アクターは、完全に構築された身分証明、経歴、プロフェッショナルネットワークを持つ第三者の仲介者を使う。デューデリジェンスに耐えるように設計された偽装だ。

ブロックチェーン分析企業Ellipticによれば、今回が確認されれば2026年だけで18件目の北朝鮮関連事案となり、同年の累計被害額は3億ドル超に達する。近年の暗号資産窃取の累計は65億ドル以上とされ、米国政府はこれらの資金が兵器開発プログラムに流れていると指摘している。

Circleの沈黙という「もう一つの問題」

攻撃の直後、もう一つの論争が噴出した。

盗まれた資金の大部分はUSDCに変換され、CircleのCCTP(Cross-Chain Transfer Protocol)を使ってSolanaからEthereumへブリッジされた。オンチェーン調査員ZachXBTの指摘によれば、この過程に6時間を要し、100件以上のトランザクションで2億3000万ドル超が移動している。

https://x.com/zachxbt/status/2039566991858794981

攻撃が始まったのは米国東部時間の正午頃。Circleは米国ニューヨークに本社を置く中央集権型のステーブルコイン発行者だ。営業時間内に、目の前で巨額の盗難資金がブリッジされていたにもかかわらず、凍結措置は取られなかった。

その数日前にはCircleが民事訴訟に関連して16件の無関係なホットウォレットを凍結していたこともあり、「本当に守るべき場面では動かないのか」という批判が業界内に広がっている。

DeFiにおけるステーブルコイン発行者の責任範囲は、まだ誰も整理できていない。

マルチシグ信仰の終わりが始まっている

被害額は情報源によって2億7000万〜2億8600万ドルと幅があるが、いずれにしても2026年最大のDeFiハックであり、Solana史上ではWormholeブリッジ事件(2022年、3億2600万ドル)に次ぐ規模だ。

DRIFTトークンは40%以上下落し、TVL(Total Value Locked)は約5億5000万ドルから2億5000万ドル以下に崩壊した。12以上のSolanaプロトコルが影響を受け、入出金や借入機能を一時停止する動きが広がった。

だが、数字以上に深刻なのは、今回の攻撃が突きつけた構造的な問題だ。Driftのスマートコントラクトにバグはなかった。コードは監査を通過していた。攻撃されたのはコードではなく、「人間」だ。

マルチシグは秘密鍵を複数に分散することでセキュリティを担保する仕組みだが、署名者のデバイスが侵害されれば意味をなさない。そしてデバイスを侵害するには、相手を信頼させるだけでいい。

半年と100万ドルがあれば、それは可能だと今回の事件は証明してしまった。

Driftは他のプロトコルに対し、アクセス制御の監査と、マルチシグに関わるすべてのデバイスを潜在的な標的として扱うよう呼びかけている。正論だが、問題の本質はもっと根深いかもしれない。

半年と100万ドルをかけて信頼関係を築き、正規の業務プロセスに溶け込んでから仕掛けてくる攻撃者に対して、今のDeFiに有効なセキュリティモデルはあるだろうか。

参照元

他参照

関連記事

- イラン系ハッカー、米国の水道・電力を「実際に破壊」──FBIが異例の緊急警告

- Axiosを侵した「偽の会議」――北朝鮮ハッカーの手口

- FBI長官の個人メール、イラン系ハッカーが侵害

- Flatpakに致命的な脆弱性、サンドボックスを完全に突破される

- 米国サイバー犯罪被害が過去最高208億ドル突破、AIとクリプト詐欺が急増

- GmailのGemini統合、Googleが「メールでAIを訓練しない」と改めて表明

- Firefox 149.0.2公開、5件の高深刻度脆弱性を修正

- AI検索でブランドを売り込む新SEO産業、ゴールドラッシュの内幕

- OpenAI・Anthropic・Googleが共闘、中国への「蒸留」流出で情報共有

- Windowsゼロデイ「BlueHammer」流出、MSRCへの怒りが引き金