イランのネット遮断、1000時間超えで史上最長を更新中

9000万人が44日間、接続率わずか1%の状態に置かれている。数字ではなく、現実だ。

44日間、1%のまま

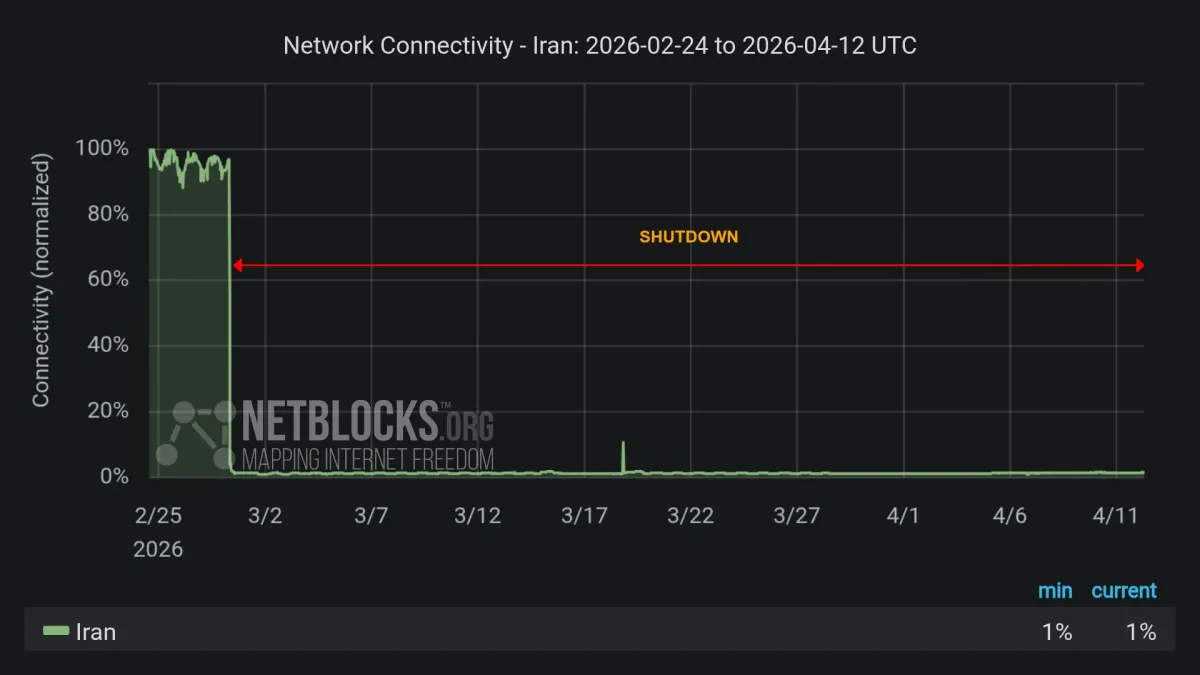

イランのインターネット接続が、2026年4月12日時点で1032時間以上にわたって遮断され続けている。ネットワーク監視団体のNetBlocksがこのデータを公表し、4月5日に「記録上最長の国家規模ネット遮断」と宣言した。接続された社会において、これほどの規模と期間の遮断は、どの国でも前例がない。

⌛️ Network data show #Iran's internet blackout is now in its 44th day, continuing in its seventh week past the 1032 hour mark.

— NetBlocks (@netblocks) April 12, 2026

The human and economic impacts of the extended censorship measure continue to pile up, breaking global records for shutdowns in a connected society. pic.twitter.com/Fyigozx8wG

接続率は通常の1%前後で推移したまま。9000万人の人口が、ほぼ完全な情報の暗闇の中にいる。

この遮断が始まったのは2月28日だ。米国とイスラエルによる軍事攻撃と同時に、イラン国内のインターネットトラフィックがほぼ瞬時に消えた。最高指導者ハーメネイーが攻撃で死亡し、息子のモジタバ師が後継者となる激動の中でも、遮断は解除されなかった。Cloudflare Radarの記録では、UTC7時前後にHTTPトラフィックが約98%崩落した。テヘラン、ファールス、イスファハン、ラザヴィー・ホラーサーン、アルボルズの各州が、ほぼ同時にオフラインになったという。

4月7日には米国・イランの間で2週間の停戦が成立した。しかしネット遮断は停戦後も継続し、4月10日のイスラマバード和平交渉が決裂した後も接続率1%のまま変わっていない。

NetBlocksは4月12日、イランのネット遮断が44日目に入り1032時間を超えたと発表した。人的・経済的影響は積み重なり続け、接続された社会におけるシャットダウンの世界記録を更新している。

スターリンクすら届かない理由

「衛星があるなら使えばいい」――そう思うのは当然だが、現実はそれを許さない。

イラン政府は、国内で稼働するスターリンク端末に対して、軍事グレードの妨害電波を展開していることが報告されている。アップリンクとダウンリンクのトラフィックは当初30%が妨害されていたが、数時間以内に80%以上に達したとされる。

さらに踏み込んだのが立法措置だ。2026年に成立した法律により、スターリンク端末の所持・使用は処罰の対象となり、最悪の場合は極刑に相当する罪として扱われる可能性がある。イランが数十年かけて構築してきたスパイ関連法の厳格化とも連動した動きだ。

「Starlinkを使うために別の街へ移動する最中に仲間が捕まることを、一番恐れている」と、イラン国外で人権活動を行うエルファン・コシディは語る。情報を外に出そうとする行為そのものが、命がけになっている。

イランのジャーナリストたちは現在、Signal等の暗号化アプリ、国境を越えてイラクのSIMカードを使う方法、あるいは動画を暗号化して国外に持ち出す方法などで、何とかして情報を伝え続けようとしている。

| 手段 | 措置の内容 | 現状 |

|---|---|---|

| 通常インターネット | 国際回線をほぼ全断。国産イントラネット(NIN)経由のみ許可 | 遮断継続(接続率1%) |

| Starlink衛星通信 | 軍事グレードの妨害電波を展開。当初30%→数時間以内に80%以上を妨害 | 妨害継続 |

| GPS信号 | Starlinkの衛星捕捉に必要なGPS信号を2025年6月以降妨害中 | 妨害継続 |

| Starlink端末の所持 | 2026年立法により所持・使用を違法化。最悪の場合、極刑相当の罪 | 違法・摘発対象 |

| VPN・迂回ツール | 通信事業者がVPN使用ユーザーに法的措置を警告 | 使用者を摘発 |

| ホワイトリスト接続 | 高官・国営メディア・体制支持者のみに無制限接続を付与 | 体制側のみ有効 |

「国内イントラ」という逃げ道

接続が完全にゼロではない点も、この遮断の特徴を示している。

Cloudflareの分析によると、特定のIPv4ルートを通じて少量のトラフィックが流れ続けている。これはホワイトリスト方式――承認された限定的なユーザーや国内サービスだけをオンラインに保つ仕組みだ。イラン国営メディアは、アクセスが「NIN(国家情報ネットワーク)」と呼ばれる国産イントラネット経由に誘導されていると説明しており、承認済みのサイトだけが閲覧できる状態にある。

これは偶然の産物ではない。イラン政府はこの10年で、国民のネット接続を制御・検閲・遮断するための技術インフラと法律を着実に整備してきた。2019年の反政府デモ、2022年のマフサ・アミニ事件、2025年6月のイスラエルとの12日間衝突と、遮断の技術は回を重ねるごとに高度化している。

遮断が起きるたびに、国民は大切な人との連絡手段を失い、正確な情報に触れられなくなる。そして政権の行為の証拠を国外に出す手立ても、失う。(WIRED Japan)

1月の遮断時でさえ、通信省のサッタール・ハーシェミー大臣が「1日あたり約3570万ドル(約57億円)の経済損失、オンライン販売の最大80%減」を認めた。今回の遮断はその比ではない規模と期間に達している。

| 時期・契機 | 期間 | 接続率 | 主な対象 | 備考 |

|---|---|---|---|---|

| 2019年11月 燃料値上げデモ |

約7日間 | 〜0% | 全国規模の抗議 | 当時は史上最長レベル |

| 2022年9〜10月 マフサ・アミニ事件 |

断続的・数週間 | 部分制限 | SNS・メッセージアプリ | WhatsApp・Instagramを標的 |

| 2025年6月 イスラエルとの12日間戦争 |

約12日間 | 最大90%減 | 全国回線 | 国際回線の大幅絞り込み |

| 2026年1月 反政府デモ |

約20日間 | 〜0% | 全国規模 | 経済損失1日約57億円と政府が認定 |

| 2026年2月28日〜 米国・イスラエル攻撃 |

44日(継続中) | 約1% | 全国・衛星も妨害 | 史上最長(NetBlocks認定) |

記録と沈黙

アムネスティ・インターナショナルは4月10日、1000時間到達にあわせてイラン当局にアクセス回復を求める声明を出した。ヒューマン・ライツ・ウォッチも今回の遮断を「基本的権利の侵害」と位置づけ、軍事攻撃が進行する中での緊急情報へのアクセスが遮断されていることを訴えている。

一方、X(旧Twitter)上では#DigitalBlackOutIranのタグのもとに、世界中からの声が集まっている。

停戦が成立した後も、和平交渉が決裂した後も、遮断は続いている。「なぜ自由を語るリーダーたちが今、沈黙しているのか」――そんな問いが、国境の外から繰り返し投げかけられている。

参照元

関連記事

- イラン系ハッカー、米国の水道・電力を「実際に破壊」──FBIが異例の緊急警告

- イランのサイバー部隊がStrykerを壊滅させた手口と、FBIが学んだ教訓

- CloudflareがWordPressの後継CMS「EmDash」を公開——プラグイン問題を構造から解決

- FBI長官の個人メール、イラン系ハッカーが侵害

- Adobe Readerゼロデイ、4か月潜伏とCVSS降格

- ハンガリー政府職員のパスワードが「FrankLampard」だった話

- Rockstar再び侵害、ShinyHuntersが4月14日期限で身代金要求

- OpenAIのmacOSアプリ署名が北朝鮮に狙われた全経緯

- 3万ドルのAI用GPUが約40万円のRTX 5090に惨敗する理由

- サム・アルトマン自宅に火炎瓶投げつけ、20歳の男を逮捕