Windows認証の「時限爆弾」――4月のKerberos変更で何が壊れるのか

来月のWindows更新で、1987年生まれの暗号アルゴリズムがようやく退場を迫られる。だが「静かな改善」のはずが、準備を怠った環境では認証障害という形で牙を剥く。

来月のWindows更新で、1987年生まれの暗号アルゴリズムがようやく退場を迫られる。だが「静かな改善」のはずが、準備を怠った環境では認証障害という形で牙を剥く。

▼動画でも解説しています

4月の更新でRC4が「既定で遮断」される

Windowsの認証基盤であるKerberosプロトコルに、構造的な変更が迫っている。2026年4月のセキュリティ更新プログラムから、ドメインコントローラーはActive Directoryオブジェクトの暗号化種別が未設定(null)のアカウントに対し、AES-SHA1のみを既定で使用するようになる。

従来は同じ状況で、レガシー暗号のRC4にフォールバックしていた。RC4は1987年にロン・リベストが設計したストリーム暗号で、暗号学的な弱点が1994年に露呈して以降、セキュリティ研究者からは繰り返し警告されてきた。それでもWindowsの世界では「互換性」の名のもとに、30年以上にわたって既定で許容され続けていた。

この変更はCVE-2026-20833(CVSS 5.5、深刻度「中」)への対処として位置づけられている。RC4で暗号化されたKerberosチケットを攻撃者がオフラインで解析し、サービスアカウントのパスワードを復元できるという情報漏洩の脆弱性だ。

正直なところ、「中」という深刻度の印象とは裏腹に、この変更が企業環境に与える運用上のインパクトは大きい。

「Kerberoasting」という名の現実的脅威

RC4がなぜ危険なのか。答えは「Kerberoasting」と呼ばれる攻撃手法にある。

攻撃者はドメイン内の認証済みユーザーとして、任意のサービスアカウントに対するKerberosチケットを要求できる。そのチケットがRC4で暗号化されていれば、AESと比較して桁違いに高速なオフライン解析でパスワードを割り出せる。

奪取したサービスアカウントは多くの場合、高い権限を持っている。横方向の移動、権限昇格、ドメイン全体の掌握へと一気に道が開く。

2024年に米医療大手Ascensionが受けたランサムウェア攻撃では、RC4の残存が侵害拡大の一因となった。140の病院で業務が混乱し、560万人の医療記録が流出している。この事件を受けて米上院議員ロン・ワイデンがMicrosoftの「重大なセキュリティ上の怠慢」としてFTCに調査を要請したことは、問題の深刻さを物語る。

Kerberoastingは2014年から知られている手法だ。にもかかわらず、RC4が既定で有効であり続けたことは、互換性の維持がセキュリティ負債として積み上がる典型例と言える。

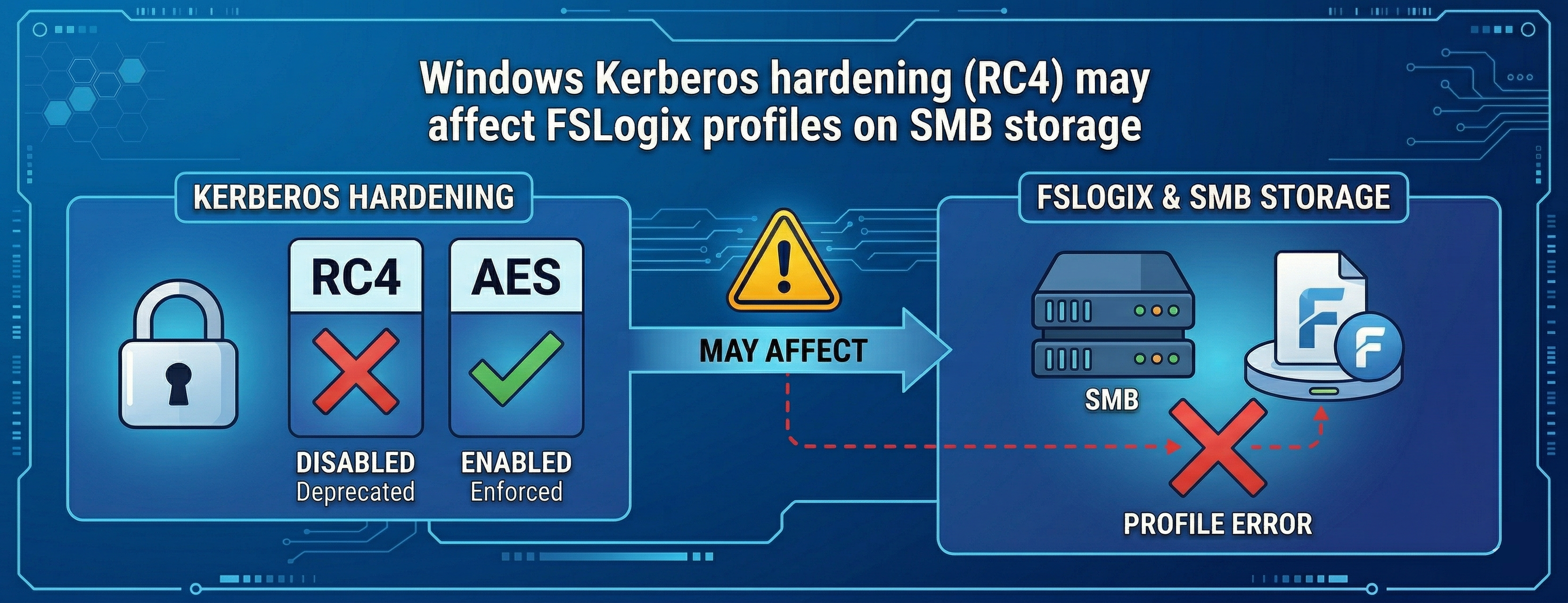

FSLogixユーザーへの直撃リスク

Microsoftが3月27日に公開したFSLogixブログでは、今回の変更がSMBファイル共有とActive Directoryを連携させてプロファイルを管理する環境に影響する可能性を明示している。

FSLogixは、ユーザープロファイルをVHDコンテナとしてネットワーク共有上に格納し、ログイン時にマウントする構成だ。Azure Virtual Desktop(AVD)環境でも非AVD環境でも広く使われている。Kerberos認証でSMBストレージにアクセスしている場合、暗号化設定がRC4のみ、または未設定(null)のままであれば、認証が失敗する可能性がある。

重要なのは、これがAVDサービス側の変更ではなく、Windowsプラットフォーム全体のセキュリティ変更だという点だ。AVDを使っていなくても、SMBとKerberosの組み合わせでプロファイルを管理していれば影響を受ける。

3段階のタイムラインと「猶予」の意味

Microsoftはこの移行を3つのフェーズで進めている。

2026年1月の更新では監査フェーズが始まり、ドメインコントローラーのイベントログにRC4依存を示す新しいイベント(ID 201〜209)が記録されるようになった。この段階では認証は遮断されない。いわば「警報装置の設置」だ。

4月の更新で強制フェーズに移行する。AES-SHA1が既定となり、RC4への暗黙のフォールバックは停止する。ただし7月までは手動でロールバック(監査モードへの復帰)が可能だ。

そして2026年7月の更新で、ロールバック自体が削除される。RC4は明示的に許可した場合のみ使用可能となり、それ以外は完全に遮断される。

「1月の段階で何も壊れなかったから大丈夫」と考えるのは危険だ。1月の更新は監査にすぎず、RC4を実際に遮断するのは4月からだ。監査イベントが出ていないことは、非Windowsデバイスの互換性を保証するものではないとMicrosoft自身が明記している。

IT管理者が今すぐやるべきこと

対応は明確だ。SMBアクセスに関連するADオブジェクト(サービスアカウント、コンピューターアカウント)のRC4使用状況と、暗号化種別が未設定のアカウントを洗い出す。

次にAES-SHA1をサポートするよう構成を更新し、認証フローをエンドツーエンドで検証する。MicrosoftはPowerShellスクリプト(List-AccountKeys.ps1、Get-KerbEncryptionUsage.ps1)も公開しており、監査の敷居は下がっている。

NTLMの廃止と合わせた「認証の大掃除」

今回のRC4廃止は、単独の変更ではない。Microsoftは並行してNTLM認証の段階的廃止も進めている。2026年後半にはIAKerbとLocal KDCが提供され、次期Windows ServerメジャーリリースでNTLMが既定で無効化される予定だ。

Windows認証の根幹を成す2つのレガシー要素――NTLMとRC4――が同時に退場を迫られている。30年分のセキュリティ負債の一斉清算が始まったと言っていい。

改善の方向性は正しい。だが、その「正しさ」が現場の混乱として表面化するかどうかは、4月更新までの残り時間にかかっている。

参照元

- Microsoft - CVE-2026-20833 Kerberos KDCのRC4使用管理に関するガイダンス

- Microsoft FSLogix Blog - Action required: Windows Kerberos hardening (RC4) may affect FSLogix profiles on SMB storage

#セキュリティ #Windows #Microsoft #Kerberos #RC4 #ActiveDirectory #FSLogix #CVE-2026-20833