米国人2人に計16年8ヶ月、北朝鮮ITラップトップファームの代償

ニュージャージー州の米国人2人が、北朝鮮のIT労働者を米国人として偽装させ100社超の米企業に潜り込ませた罪で実刑判決を受けた。盗まれた情報には防衛関連のITAR規制データまで含まれている。

ニュージャージー州の米国人2人が、北朝鮮のIT労働者を米国人として偽装させ100社超の米企業に潜り込ませた罪で実刑判決を受けた。盗まれた情報には防衛関連のITAR規制データまで含まれている。

核心:社内にいたはずの同僚が、実は北朝鮮だった

米司法省は現地時間2026年4月15日、ラップトップファームの運営に関与していた米国人2人の量刑を公表した。Kejia Wang被告(42歳、エジソン市)に108ヶ月、Zhenxing Wang被告(39歳、ニューブランズウィック市)に92ヶ月の禁錮刑である。合わせて200ヶ月、16年8ヶ月だ。

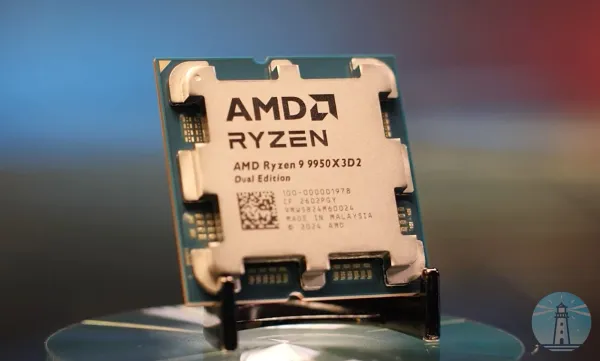

ラップトップファームという言葉に耳慣れない人のために補足しておくと、これは米企業から支給されたリモート勤務用のノートPCを、米国内の協力者が自宅で何十台も束ねて管理する施設のことだ。そのPCにKVMスイッチ(キーボード・映像・マウスを遠隔切替する装置)をつなぎ、海外から北朝鮮のIT技術者が米国内のIPアドレス経由でログインする。企業から見れば「米国在住の社員」が普通に在宅勤務しているように見える。

仕組みだけ聞くと小狡い副業に見えるかもしれない。しかし規模と深度が尋常ではない。

数字が示す浸透の深さ

司法省の発表によれば、この組織が侵入した米企業は100社以上、多数のFortune 500企業を含む。盗用された米国人の身元は80人以上にのぼる。

2021年から2024年10月までの約3年半で、北朝鮮政府に流れ込んだ収益は 500万ドル超 (約7億9500万円)に達した。被害企業が法務費用やネットワーク復旧に投じた金額は、少なくとも300万ドル(約4億7700万円)に達した。つまり被害企業は「給料を払った上に、事件発覚後の後始末費用まで払わされた」ことになる。

被告たちは米企業の給与台帳と米国のコンピュータシステムに北朝鮮のIT労働者を送り込み、我が国の安全保障を損なった。(国家安全保障担当司法次官補 ジョン・A・アイゼンバーグ)

この一文が示しているのは、単なる労働詐欺では済まない次元の問題だ。北朝鮮のIT技術者たちは米企業のソースコードや機密データにアクセスできる立場にいた。

ITARデータまで持っていかれた

最も重いのは、カリフォルニア州のAI搭載防衛装備を開発する企業から、ITAR規制下の技術データが海外の共犯者に遠隔アクセスで抜き取られていたという事実だろう。期間は2024年1月19日頃から4月2日頃まで。

ITAR(国際武器取引規則)は、米国の防衛関連技術の輸出を厳しく制限する法体系だ。本来なら国外の特定の相手に送るだけで重罪になるような技術情報に、「社員として雇われた北朝鮮人」が合法的な入り口から入ってきてアクセスした。入ってくる扉に鍵はかかっていた。ただ、その鍵を持った「米国人」が偽物だっただけだ。

・ ・ ・

仕組みの巧妙さ

Kejia Wang被告は2023年、中国の瀋陽と丹東に2度渡航し、北朝鮮出身の元同級生と会って計画を詰めた。丹東は北朝鮮との国境に接する中国の都市で、朝中貿易の要衝として知られる。その後は米国側の現場責任者として、Zhenxing Wang被告を含む少なくとも5人の協力者を束ねた。

協力者たちの自宅には、被害企業から送られてきた数百台のノートPCが並んでいた。それぞれにKVMスイッチがつながり、海外の実働部隊が24時間いつでも遠隔ログインできる状態になっていた。

この事件は米国の身元と米企業を悪用して敵対的外国政権のために数百万ドルを生み出した手の込んだ計画だ。海外勢力が米国の業務に潜入し機密データにアクセスすることを可能にした。(マサチューセッツ州連邦検事 リア・B・フォーリー)

さらに、被告らはHopana Tech LLC、Tony WKJ LLC、Independent Lab LLCというシェル会社を設立した。従業員も実業務もない、振込先としてだけ存在する法人だ。被害企業から振り込まれた給与はいったんこれらの口座で受け取られ、大半が海外の共犯者に送金された。被告6人の取り分は合わせて約70万ドル(約1億1100万円)にとどまる。つまり彼らは、500万ドル超の収益のうち14%以下しか手にしていない。残りは北朝鮮政府に流れた。

「雇う側」の常識が通用しない

この事件で一番考えさせられるのは、被害企業側にほぼ落ち度らしい落ち度がなかったという点だ。身元確認書類は本物(盗まれた実在の米国人のもの)、面接映像は米国在住の協力者が代役として映ることもあれば、AIを使った画像処理が疑われるケースもある。IPアドレスは米国内、給与振込先の口座名義も米国法人。採用担当者が普通にチェックして、普通に通す。

FBIサイバー部門のブレット・レザーマン次官補が発表文で釘を刺している内容を要約すれば「リモート採用プロセスを強化し、不審な兆候をFBIに通報してほしい」ということだが、現場の採用担当者が「その候補者、本当に米国にいますか?」と疑ってかかれる環境を作るのは相当難しい。

リモートワーク採用の落とし穴

DPRKのIT労働者は、盗まれた身元・別名メール・SNS・オンライン決済サービス・求人サイトアカウントに加えて、偽サイトやプロキシPC、米国内の協力者を使い分ける。採用担当者が個別のシグナルを見抜くのは難しい。

終わらない事件:逃亡中の8人と500万ドルの報奨金

今回判決を受けたのは2人だが、2025年6月に一緒に起訴された他の8人は現在も逃亡中だ。米国務省の「Rewards for Justice」プログラムは、この8人と別の1人のIT労働者に関する情報提供に最大500万ドルの報奨金を出すと発表した。

被告の名前には中国名(徐勇哲、黄靖斌、佟雨泽など)が並ぶ。北朝鮮のIT労働者を実際に動かすオペレーション自体は中国、特に東北部を拠点にしていると見られる。丹東という国境都市への渡航記録は、そこにネットワークの結節点があることを示している。

米政府は2025年半ばに全米16州・29ヶ所のラップトップファームを摘発し、複数の協力者を有罪にしてきた。それでも北朝鮮は年間およそ5億ドル(約7950億円)をこの偽装IT労働で稼いでいるとされる。アマゾンだけで2024年4月以降、北朝鮮関連と疑われる応募者を1800人ブロックしたという報告もある。

摘発される事件は氷山の一角にすぎない、と言ってしまうのは簡単だ。ただ本当に怖いのは、いま現在も世界のどこかの米企業のSlackに「同僚」として書き込んでいる誰かがいるかもしれないということだ。

参照元

関連記事

- イラン系ハッカー、米国の水道・電力を「実際に破壊」──FBIが異例の緊急警告

- 米国サイバー犯罪被害が過去最高208億ドル突破、AIとクリプト詐欺が急増

- アルトマン宅襲撃の20歳起訴、3部構成の反AI文書と拳銃が浮上

- Booking.comが予約データ漏洩を認める、規模は伏せたまま

- セキュリティツールが武器に変わる日——TrivyとAxiosに何が起きたか

- OpenAIのmacOSアプリ署名が北朝鮮に狙われた全経緯

- フロリダ州司法長官、OpenAIとChatGPTの調査を開始。IPO目前の最大の足枷

- ロシアGRU、家庭用ルーター1万8000台を乗っ取りOutlook認証情報を窃取

- Drift 2.7億ドル流出の裏に北朝鮮の6か月潜入工作

- Axiosを侵した「偽の会議」――北朝鮮ハッカーの手口