Windows 11 24H2偽更新サイト、検出ゼロのマルウェア配布

microsoft-update.supportというドメインから落ちてきたMSIファイルが、主要ウイルス対策エンジン69種すべてをすり抜けた。Malwarebytesが暴いたのは、正規部品だけで組み上げられた情報窃取の新しい形だ。

microsoft-update.supportというドメインから落ちてきたMSIファイルが、主要ウイルス対策エンジン69種すべてをすり抜けた。Malwarebytesが暴いたのは、正規部品だけで組み上げられた情報窃取の新しい形だ。

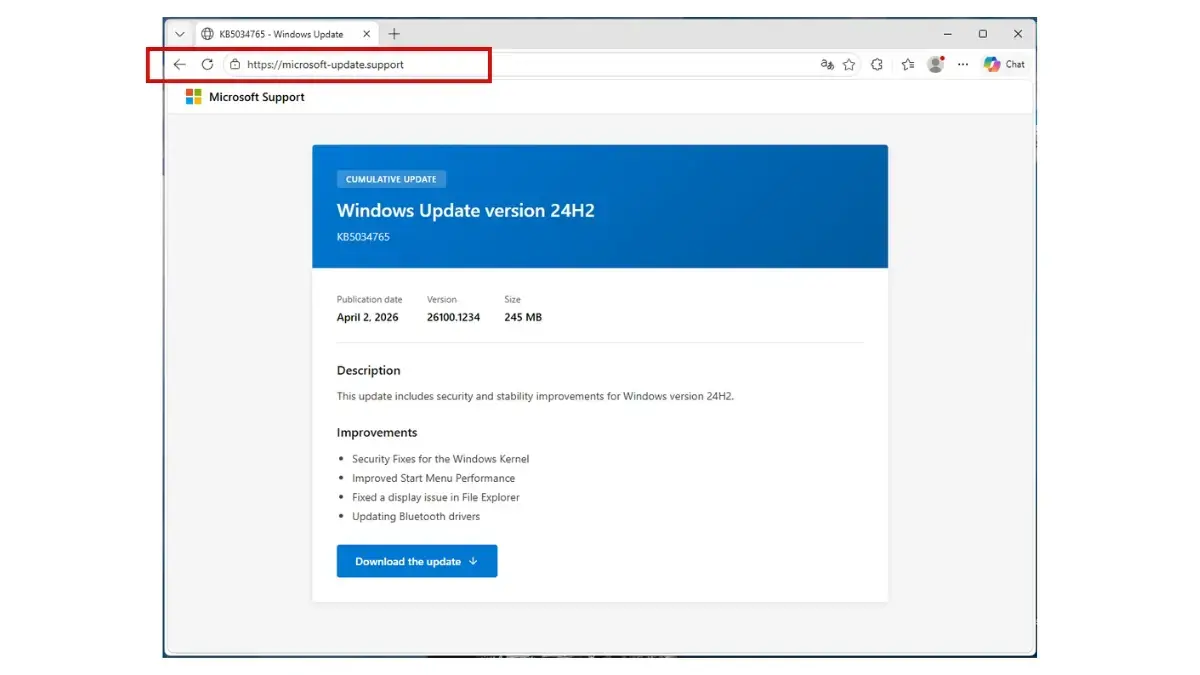

本物そっくりのURLと、本物そっくりのKB番号

今回の餌は「microsoft-update[.]support」という、いかにも公式らしいドメインだ。開くとMicrosoft Supportを模したページが現れ、「Windows 11 24H2 累積更新プログラム」としてKB5034765という記事番号まで丁寧に添えられている。ただしこのKB番号、2024年2月13日にWindows 11 23H2と22H2向けのPatch Tuesdayとして公開されたもので、そもそも24H2のために存在していない。

Malwarebytesが公開した調査報告によれば、注意深い読者ならスクリーンショットの時点で違和感に気づけるが、普段Windows Updateをブラウザ経由で手動確認しない人間にとっては、この粒度のズレを見抜くのは簡単ではない。

サイトの本文は全文フランス語で書かれており、現時点ではフランス語圏のユーザーが主な標的になっている。ただしMalwarebytesは、この種のキャンペーンは短期間で他言語圏にコピーされる傾向があると釘を刺している。日本語版が出回る前提で身構えておくのが筋だろう。

正規のMicrosoftページは必ず末尾がmicrosoft.comで終わる。microsoft-update.supportのようにそれらしく見えるドメインは、マイクロソフトとは一切関係がない。

ダウンロードされるのは「WindowsUpdate 1.0.0.msi」という83MBのファイルだ。プロパティを開くと作成者欄にMicrosoft、タイトル欄にInstallation Database、コメント欄には「Windows Updateのインストールに必要なロジックとデータ」と書き込まれている。ビルドには正規のオープンソースフレームワークであるWiX Toolset 4.0.0.5512が使われており、ファイルの作成日は2026年4月4日。つまり、このマルウェアは極めて新しい。

なぜ「フランスから」なのか

フランス語圏が最初に狙われたのは偶然ではない。2024年10月、フランス第2位のISPであるFreeで約1900万件の契約者データ(銀行口座情報を含む)が流出した。その数週間前には通信大手SFRから顧客の氏名・住所・電話番号・銀行情報が漏洩している。2024年初頭には公的職業紹介機関フランス・トラヴァイルがサイバー攻撃を受け、過去20年分の求職者4300万人の個人情報が闇市場に流れた。

攻撃者は、こうした先行漏洩データで被害者の氏名・住所・契約ISPをすでに握っている。そこに「あなたのプロバイダらしく装ったページ」や「マイクロソフトを装った更新通知」を重ねれば、説得力は跳ね上がる。地域に合わせた偽サイトを一枚用意するコストは、流出データが潤沢にある地域ではむしろ安い。日本がこの手口の射程外にいる理由は、今のところどこにもない。

外はElectron、中はPython。検出ゼロのカラクリ

ここからが本題だ。MSIを実行すると、まずElectronアプリ、つまりカスタムJavaScriptを埋め込んだ簡易Chromiumブラウザが展開される。メインのバイナリ「WindowsUpdate.exe」は、中身は単なるElectronシェルのリネームコピーに過ぎず、ウイルス対策エンジンから見れば何の問題もないクリーンな実行ファイルだ。

悪意のコードはどこにあるのか。Electronアプリに同梱されたapp.asar内のJavaScriptの中に、制御フロー平坦化と不透明述語で徹底的に難読化されて埋まっている。さらにその脇には「AppLauncher.vbs」というVBScriptが配置され、Windows標準のcscript.exeがこれを起動する役を担う。直接EXEを叩かず、OS標準のスクリプトホスト経由でElectronを呼ぶ、いわゆる「リビング・オフ・ザ・ランド」の典型だ。

だが、これでもまだ外装に過ぎない。WindowsUpdate.exeはやがて「_winhost.exe」という子プロセスを生み出す。名前こそWindows純正風だが、実体は名前を変えられたPython 3.10インタプリタだ。AppData配下のTempフォルダにPythonランタイム一式が展開され、そこからpycryptodome(暗号化)、psutil(プロセス・サンドボックス検出)、pywin32、PythonForWindowsといった、情報窃取ツールの定番パッケージが呼び出されていく。

容量約7MBのメインペイロードには、pbkdf2・sha256・AES復号のルーチンとキャンペーン有効期限チェックが仕込まれており、約1MBの副ペイロードはDiscordを専門に狙う。Discord自体がElectronで動いているため、このスクリプトはDiscordのコードを書き換え、起動時にログイントークン・支払い情報・二要素認証の変更を傍受するよう仕掛けを埋め込む。

分析時点でのVirusTotalのスコアは残酷なまでに明快だった。メインの実行ファイルは69のエンジンすべてで検出ゼロ、VBSランチャーも62のエンジンすべてで検出ゼロだった。YARAルールとも一致せず、行動スコアリング上も低リスク扱いだった。

Electronシェルは数百万のアプリで使われている正規のバイナリだ。悪意のあるロジックは難読化されたJavaScriptの中に隠れ、従来のウイルス対策ツールでは深く検査されない。Pythonのペイロードは偽装されたプロセス名で動き、実行時に一見正常な経路からコンポーネントを読み込む。

部品を一つずつ見れば、どれも無害な汎用ソフトウェアに見える。連鎖として追って初めて、全体が悪意のかたまりであると分かる。個別のシグネチャ検出という発想そのものが、もう追いつかない。

「Windows Health」と「Spotify」に化けて居座る

永続化の手口も手が込んでいる。一つ目はレジストリのCurrentVersion\Runに「SecurityHealth」という名前で値を書き込み、AppData配下のWindowsUpdate.exeを指させる。SecurityHealthはDefenderの通知を担う正規サービスの名前だ。IT担当者ですら素通りする類の偽装である。二つ目はスタートアップフォルダに「Spotify.lnk」というショートカットを置く。見つけた人は「Spotifyが自動起動するように設定されているのだな」と思って閉じるだろう。それが狙いだ。

起動直後、マルウェアはmyexternalip.comとip-api.comに接続して被害者のIPと地理情報を取得し、その後C2サーバーに繋ぐ。C2の一つはRender上にホストされたエンドポイント、もう一つはCloudflare Workers上のリレーで「sync-service.system-telemetry.workers.dev」という名を名乗る。

「system-telemetry」というサブドメインは、ネットワークアナリストがログをざっと確認する際、正当な監視トラフィックだと見なして見過ごしてしまうような、まさに典型的なものだ。

そうやって見過ごされることを計算している。

盗んだデータの排出先は、匿名アップロードが可能な無料ファイル共有サービスのGofileだ。記録が残らないため、窃取データの受け渡しには昔から人気がある。

感染してしまったら

もし心当たりがあるなら、以下を順に確認してほしい。

レジストリエディタ(regedit)で「HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run」を開き、SecurityHealthという項目がWindowsUpdate.exeを指していないか見る。

スタートアップフォルダにある身に覚えのないSpotify.lnkは削除する。「C:\Users[ユーザー名]\AppData\Local\Programs\WindowsUpdate\」および「AppData\Local\Temp\WinGet\tools\」のフォルダを丸ごと消す。

ブラウザに保存されたパスワードはすべて漏洩済みとみなして変更し、メール・金融口座の二段階認証を優先して有効化する。

最後に、行動分析機能を備えたマルウェア対策ツールでシステム全体をスキャンする。

Windows更新プログラムの正しい入手経路は二つしかない。一つはスタート→設定→Windows Updateから「更新プログラムを確認する」を押す標準手順。もう一つはcatalog.update.microsoft.comのMicrosoft Updateカタログから手動で取得する方法だ。それ以外でWindows更新プログラムを配布していると称するサイトは、見た目がどれほど整っていても疑ってかかるのが正解だ。

VirusTotalで検出ゼロだったから安全、という判断はもう通用しない。悪意は実行ファイルの表面ではなく、正規コンポーネントの隙間と実行時の展開処理の奥に潜む時代になった。守り手が「形」を見ている間に、攻め手はとっくに「振る舞いの連鎖」で勝負を決めている。この非対称性が埋まるまで、ユーザー側にできるのはURLを一文字ずつ睨むという、ひどく原始的な防御だけだ。

参照元

関連記事

- KB5086672がインストールできない不具合と対処法

- Windows 11、24H2ユーザーに25H2への強制アップデートを開始

- Windowsセキュリティに「セキュアブート」警告が表示される理由と、6月の期限前に知っておくべきこと

- Windows Insider刷新、チャンネル統合と初の機能フラグ

- CPU-Z・HWMonitor、公式サイトからマルウェア配布

- Windows 11ホットパッチ更新がPCリセット機能を破壊、Microsoftが認める

- Windows 11/10のロック画面時計、最大30秒の遅れはMicrosoftが「仕様」と明言

- MS古参エンジニアが断言「壊したのは更新ではなく再起動だ」

- Windows 11のセキュアブート更新が失敗する――CA-2023が暴いたファームウェアの構造的欠陥

- Windows 11更新KB5079391、配信わずか1日で撤回──エラー0x80073712の正体