Windows 11がRDPフィッシング対策を全面刷新

リモートデスクトップの.rdpファイルを悪用したフィッシング攻撃が急増している。Microsoftは4月の月例パッチで、RDPファイルを開く際の警告ダイアログを根本から作り直した。

リモートデスクトップの.rdpファイルを悪用したフィッシング攻撃が急増している。Microsoftは4月の月例パッチで、RDPファイルを開く際の警告ダイアログを根本から作り直した。

なぜ今、RDPファイルが危険なのか

Microsoftが2026年4月のセキュリティ更新プログラム(KB5083769)で、リモートデスクトップ接続のセキュリティダイアログを全面刷新した。対象はWindows 11の24H2および25H2、そしてWindows 10にも同様の変更が適用されている。

この変更の引き金になったのは、RDPファイルを武器にしたフィッシング攻撃の拡大だ。RDPファイルとは、リモートデスクトップ接続の設定を保存した小さなテキストファイルで、ダブルクリックするだけで指定されたサーバーに接続を開始する。問題は、接続先が攻撃者のサーバーであっても、従来のWindowsはほとんど警告を出さなかったことだ。

ロシアの国家支援ハッカー集団APT29(Midnight Blizzard)は、2024年10月に政府機関・軍事組織・学術研究者を標的にした大規模なRDPフィッシングを実行した。1日で約200の高価値ターゲットにスピアフィッシングメールが送られている。

被害者がメールに添付されたRDPファイルを開くと、端末は攻撃者が支配するサーバーに接続し、ローカルドライブ・クリップボード・認証情報が一方的にリダイレクトされる。ファイルを盗まれ、パスワードを抜かれ、スマートカードやWindows Helloの認証すら乗っ取られる。しかもこの一連の流れが、ユーザーの同意なしに進行していた。

何が変わったのか

今回の更新で導入されたのは、大きく分けて2段階の防御壁だ。

初回起動時の教育ダイアログ

パッチ適用後にRDPファイルを初めて開くと、「RDPファイルとは何か」「フィッシングのリスクがある」ことを説明する教育的なダイアログが表示される。ここで「理解した」と承諾しなければ、接続に進めない。この画面はアカウントごとに1回だけ表示される。

毎回表示されるセキュリティダイアログ

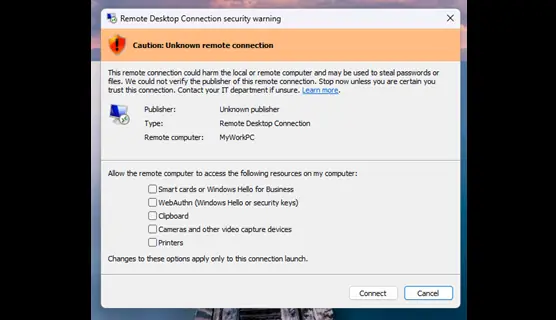

本丸はこちらだ。RDPファイルを開くたびに、接続が確立される前にセキュリティダイアログが表示される。ダイアログには接続先のリモートコンピュータのアドレス、発行元の検証状態、そしてRDPファイルが要求するすべてのローカルリソースへのアクセス項目が一覧で並ぶ。

ここで肝になるのは、リダイレクトが全面無効化されている点だ。ドライブ共有、クリップボード、スマートカード、マイク、カメラ、プリンター——すべてのチェックボックスが外れた状態で表示される。ユーザーが1つずつ明示的に有効化しない限り、ローカルリソースは一切共有されない。

従来はRDPファイルに書かれた設定がそのまま適用され、ユーザーが気づかないうちにドライブやクリップボードが攻撃者のサーバーと共有されていた。今回の変更で、その「暗黙の同意」が完全に排除された。

署名の有無で警告レベルが変わる

セキュリティダイアログの見た目は、RDPファイルにデジタル署名があるかどうかで変化する。

署名がないRDPファイルを開くと、ダイアログ上部に赤い警告バナーが表示され、「Unknown publisher」(不明な発行元)とともに接続の危険性が明示される。

一方、デジタル署名つきのRDPファイルでは発行元の名前が表示されるが、Microsoftはそれでも「発行元を必ず確認せよ」と注意を促している。署名があっても安全とは限らない。攻撃者が正規の組織に酷似した名前で署名する手口があるからだ。

Azure Virtual DesktopやWindows 365からのRDPファイルはMicrosoftが署名しているため、通常はこの新しいダイアログが表示されない。もし表示された場合は接続せず、IT部門に連絡するよう案内されている。

管理者向けの回避策と、その期限

企業の管理者にとって気になるのは、既存の業務フローへの影響だろう。Microsoftはレジストリ変更による一時的な回避策を用意している。HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\ClientにRedirectionWarningDialogVersionをDWORD値1で設定すれば、2段階目のセキュリティダイアログを従来の動作に戻せる。1段階目の初回ダイアログについても、HKCU側の別キーで無効化が可能だ。

ただしMicrosoftは明確に警告している。「将来この設定は削除される可能性がある」と。つまりこれは猶予期間であって、恒久的な逃げ道ではない。新しいダイアログに適応する前提で環境を整備すべきだ、というのがMicrosoftのスタンスだ。

なぜ「今さら」なのか

RDPファイルのフィッシング利用は、実は何年も前から知られていた手口だ。セキュリティ企業Black Hills Information Securityが2022年に「Rogue RDP」攻撃手法として詳述している。にもかかわらずMicrosoftが長らく対策を取らなかったのは、RDPファイルが企業のリモートアクセス基盤で広く使われており、警告ダイアログの追加が業務に摩擦を生むからだろう。

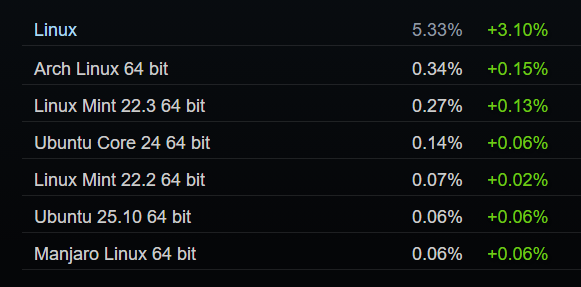

風向きが変わったのは、APT29が2024年10月に見せた規模だ。193のRDPリレーサーバーを構築し、100以上の組織に所属する数千人にスピアフィッシングを送りつけた。政府機関、軍、シンクタンク、大学——標的は多岐にわたった。英国のNCSC(国家サイバーセキュリティセンター)が今回のCVE-2026-26151を報告したことからも、この脅威が国家安全保障レベルで認識されていることがわかる。

ユーザーが今すぐやるべきこと

4月の月例パッチを適用すれば、新しいダイアログは自動的に有効になる。特別な設定は不要だ。それよりも重要なのは、「予期しないRDPファイルは開かない」という原則を徹底することだろう。メールの送信元がいかにもっともらしく見えても、RDPファイルが添付されていたら立ち止まる。その数秒の躊躇が、認証情報の流出を防ぐ最後の砦になる。

CVE-2026-26151のCVSSスコアは 7.1 で、Microsoftは「悪用される可能性が高い」と評価している。4月のPatch Tuesdayで修正された163件のCVEの中でも、日常の操作体験を最も直接的に変えるのがこのRDPの更新だ。

Windowsがようやく「開く前に立ち止まれ」と割り込んでくるようになった。その介入が煩わしいと感じる日が来たら、それは正常に機能している証拠だ。

参照元

関連記事

- Microsoft 4月パッチ165件、史上2位の異常規模

- Windows 11 4月更新、SACの再インストール縛り撤廃

- Windows 11 24H2偽更新サイト、検出ゼロのマルウェア配布

- Windows 11/10のロック画面時計、最大30秒の遅れはMicrosoftが「仕様」と明言

- 放置したWindows PCは3時間の更新地獄に叩き込まれる

- Mythos配布から外された欧州、AI主権の空白が露呈する

- Windows 11ホットパッチ更新がPCリセット機能を破壊、Microsoftが認める

- KB5086672がインストールできない不具合と対処法

- Windows 11の4月更新が変えるもの──地味だが確実な8つの改善

- Windows 11、24H2ユーザーに25H2への強制アップデートを開始