通信網に居座るゴーストたち、SS7の古傷が暴く監視業界の内側

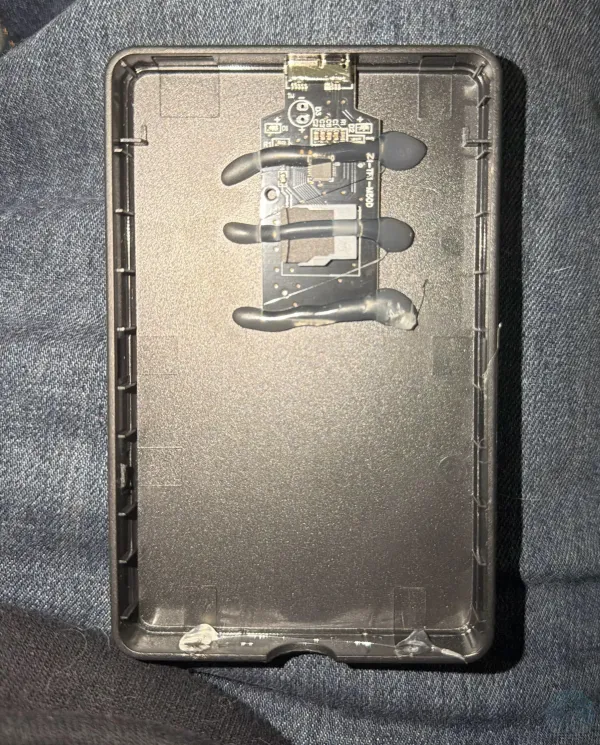

「VVIP」と記された中東の携帯電話番号が、ある日の朝、世界9カ国の通信事業者を経由した位置追跡攻撃に晒されていた。攻撃者は4時間で11もの事業者の身元を使い分け、SS7と4Gの間を行き来していた。

中東のVVIPに襲いかかった4時間

カナダ・トロント大学のCitizen Lab(シチズン・ラボ)が4月23日に公開した報告書「Bad Connection」は、世界の携帯電話インフラを舞台にした2件の監視作戦を生々しく追っている。報告書を読み進めて最初に背筋が冷えるのは、被害が起きた日付の細かさだ。

2024年11月25日10時39分(GMT)。中東のある通信事業者の加入者を狙って、最初のSS7メッセージがカンボジアのSEATELを名乗って飛び込んできた。事業者は後にこの加入者を「VVIP」、つまり著名な企業幹部だと明かしている。

ここから先の動きが尋常ではない。 わずか3分間 で、攻撃者はカンボジア、モザンビーク、スウェーデン、イタリア、リヒテンシュタイン、ウガンダの7つの事業者の識別子を次々と切り替えながら位置情報クエリを撃ち込んでいる。SS7で弾かれると4GのDiameterに切り替え、そちらも止められると再びSS7に戻り、最後には2時間の沈黙の後にタイのAIS(Origin-Hostフィールド)と中国聯通(Origin-Realmフィールド)を組み合わせた、規格違反の偽装メッセージで仕上げる。

攻撃に使われた識別子の総数:11事業者・9カ国。攻撃時間:約4時間。クエリ数:50件以上。

通信事業者をひとつ変えるたびに、攻撃者は世界中の事業者の信頼関係に「正規の事業者として振る舞う権利」を要求している。そして、その権利の何枚かは、誰かが実際に売っていた。

SS7という、40年前の善意で動く大動脈

ここで一度立ち止まって、なぜこんなことが可能なのかを整理したい。

舞台になっているのはSS7(Signaling System No.7、共通線信号方式No.7)というプロトコルだ。1970年代末に標準化され、世界中の通信事業者を結ぶ「信号レイヤー」として、いまも音声通話、SMS、国際ローミングを支えている。設計当時の前提はシンプルで、事業者同士は互いに信頼できるというものだった。だから認証も暗号化もない。送信元を名乗れば、それで通る。

4G/5G時代の後継プロトコルとされるDiameterには、TLSやIPsecによる暗号化、事業者間の認証といった機能が盛り込まれている。にもかかわらず、Citizen Labは「事業者の多くがこれらの保護を実装していない」と書く。実装の労力もコストも事業者持ちで、しかも事業者間の取り決めはピア・ツー・ピアの信頼モデルに残されたままだ。SS7を引きずったまま4Gが運用されているのが現状で、しかも3Gと4Gに同時接続する「コンバインド・アタッチ」という仕様を悪用すれば、攻撃者は両プロトコル間をシームレスに渡り歩ける。

セキュリティ研究者のあいだで「SS7は危険だ」と言われ続けて10年以上経つが、業界の体重移動はまるで進んでいない、というのが報告書の冷たい結論だ。

ゲートウェイになった3つの事業者

報告書が名指しした3社のうち、まずイスラエルの019Mobileから見ていこう。Telzar 019ブランドで知られる民間事業者で、GSMAの記録では2013年から携帯通信を提供している。Citizen Labの分析によれば、019Mobileの識別子はDiameter監視試行において発信元としても中継点としても繰り返し登場している。

興味深いのは、019Mobileのepc.mnc019.mcc425.3gppnetwork.orgというドメインが、IPXのDNSルートで一貫してNXDOMAINを返す、つまりDNS的には存在しないことになっている点だ。普通なら「使えないアドレス」のはずが、BGPルーティング情報を辿ると、IPアドレスはイスラエルの大手通信会社Partner CommunicationsのASN経由で立派に到達可能だった。DNSの裏に隠れた到達経路である。これは偶然というより、設計上の判断だろう。

2社目は英国のTango Networks UK。米Tango Networks Inc.の英子会社で、2022年に英通信規制当局Ofcomから移動体ネットワークコード「053」を割り当てられている。報告書はこのDiameter識別子cst001.epc.mnc053.mcc234.3gppnetwork.orgが監視活動に長年使われ続けてきた事実を、IPXのDNS記録で正規のホストだと裏付けたうえで提示する。正規ホストとしてのお墨付き が、そのまま監視の足場になっていた。

3社目はチャネル諸島ジャージー島のAirtel Jerseyで、現在はSureグループの一部だ。チャネル諸島は2020年にThe GuardianとThe Bureau of Investigative Journalismが、イスラエル系監視業者のSS7位置追跡の経由地として報じた場所と同じ法域である。報告書ではAirtel Jerseyのノードが2022年以来、Diameter位置追跡クエリの第一ホップとして観測されている。

Sureの最高経営責任者Alistair Beak氏はTechCrunchに対し、同社は個人の追跡や通信傍受を目的とした信号アクセスの貸与を行っておらず、不正利用が確認されればサービスを停止すると述べた。Tango Networksと019MobileはTechCrunchの取材に応じていない。019MobileのIT責任者Gil Nagar氏はCitizen Labへの書簡で、報告書が同社のものだとした基盤について「確認できない」と回答している。

共通項はひとつ。3社とも、自社のインフラの「信号アクセス」を第三者に開いていた、もしくは開いている疑いがある。攻撃者はその裏口から入り、正規事業者の顔をして世界中に位置クエリを撃つ。

STA1:商業監視ベンダーが残した足跡

研究者は2件の作戦を担うアクターを「STA1」「STA2」と区別している。

STA1は技術的に洗練されている。Diameterセッション識別子に37〜39桁の長大な乱数(128ビットUUID形式に近い)を使い、複数事業者にまたがって連番のSS7トランザクション識別子を発行する。これは「個別の事業者ネットワークでバラバラに発行されるはず」のIDが、ひとつの中央集権的な指令統制(C2)プラットフォームから生成されている動かぬ証拠だ。

STA1の歴史は2022年11月までさかのぼる。Tango Networks UKと019Mobileの識別子を使った位置追跡は、テレメトリ上で 500件以上 確認されており、標的は中東のVVIPだけではない。タイ、南アフリカ、ノルウェー、バングラデシュ、デンマーク、スウェーデン、マレーシア、モンテネグロ、サブサハラ・アフリカの複数国にまたがる。

報告書は明示的な企業名は避けつつ、「イスラエル系の商業地理情報プロバイダーで、通信に特化した能力を持つ」という像に符合すると書いた。Citizen Labの研究者Gary Miller氏はTechCrunchの取材で同様の見立てを語り、参考として知られる事業者にCircles(後にスパイウェア企業NSO Groupが買収)、Cognyte、Rayzoneの名前を挙げている。

つまり、これは「ゼロデイで電話を乗っ取る」スパイウェアとは別の市場だ。端末を一切ハッキングせず、通信網そのものを使って人を追跡する商業監視サービス が、何年も前から動いている。

STA2:SIMカードを密告者に変える攻撃

もう一方のSTA2は、まったく違う流儀で同じことをやる。

2025年2月11日、攻撃者はスウェーデンのMVNO向けプロバイダー、Telenabler ABの番号から1通のSMSを送りつけた。普通のSMSではない。 TP-PIDが127、TP-DCSが22 という設定で、これは「このメッセージはユーザーではなくSIMカード宛て、内容はバイナリで実行せよ」という意味の組み合わせだ。

このタイプのSMSは画面に表示されず、受信履歴にも残らない。SIMカード上にこっそり載っているS@T browserというSIMツールキットが、メッセージのバイナリコードをそのまま実行する。攻撃者はそこにこう書き込んでいた。「現在のセル位置情報を取得し、SMSで指定先に送り返せ」。

これは2019年に通信セキュリティ企業のEnea(当時はAdaptiveMobile Security)が「Simjacker」と名付けて公表した攻撃手法そのものだ。SIMが密告者に変わり、ユーザーは何も気づかない。

STA2の手口の不気味さは、コードの細部にある。攻撃者は位置情報を回収するための「アンサーSMS」の宛先として、ブラジルの国番号を持つ不完全な番号5548335237を指定していた。ルーティングには使えないこの番号は、おそらく標的を識別するための内部キャンペーンIDだ。一方で、SMSCのアドレス(423790105651)はリヒテンシュタインのFL1のIR.21文書に記載されたSMSC範囲に1桁追加した形になっており、攻撃者は事業者のIR.21資料を読み込んだうえで、自分たちの受信エンドポイントを正規の番号レンジに紛れ込ませていた。

「ブラジル番号」は配達伝票の宛名ではなく、追跡対象を識別するためのタグだった。データはリヒテンシュタインに見せかけたC2に送られる仕組みだ。

Citizen LabはSTA2の活動を 1万5,700件以上 の位置追跡試行と結びつけ、2022年10月までさかのぼる。さらにスウェーデンとリヒテンシュタインに残された痕跡は、2025年に米Bloombergや調査報道メディアLighthouse Reportsが商業監視ベンダーとして報じたスイスのFink Telecom Servicesの指紋と重なっていく。報告書は「同じ日に同じ標的の位置を追跡する活動」を複数日にわたって発見しており、両者の同一性を強く示唆している。

信頼モデルが商品になっている

ここまで読んで気づくのは、これが「ハッキング」の話ではないことだ。

攻撃者は脆弱性を突いていない。事業者間の信頼に基づいた相互接続の仕組みに、正規の手段で「乗らせてもらって」いる。Global Title(GT)のリース、MVNE(仮想移動体通信事業者向けプラットフォーム)経由の信号アクセス、HLRルックアップサービス。こうした仕組みは本来、ローミングや国際SMSの効率化のためにある。だが同じ仕組みは、人を見つけるためにも使える。

しかも、攻撃トラフィックがどのIPXプロバイダーを通ったかを照合してみると、IR.21文書で事業者が申告している経路と、実際の経路が食い違う事例が次々に出てくる。報告書の表3では、カンボジアのSEATELが「Comfone AG経由のはず」なのにBICS経由で届いていたり、スウェーデンのTelenabler ABが「Comfone AG経由のはず」がTata CommunicationsやTelia Sweden経由で届いていたりする。攻撃者は事業者の身元を借りつつ、別の道を通って標的にメッセージを届けていた。

事業者が名乗る経路と、メッセージが本当に流れる経路が違う。そこに第三者の入口がある。 これが何年もの間、誰にも止められずに続いてきた。

規制が追いつかない場所

Miller氏はTechCrunchの取材で、自分たちが分析した2件は氷山の一角だと語っている。世界全体では「数百万件規模」の攻撃が動いていると見ているという。

もし携帯電話を使う私たちにできることがあるとすれば、それは技術的な対策よりも構造への問いかけだ。SS7はもう40年以上、事業者間の善意の上で動いている。Diameterは紙の上では安全だが、実装の現場では古い信頼モデルがそのまま温存されている。GT文書も、IPXルーティング情報も、IR.21の中身も、すべて事業者が自主的に運用するルールの集合だ。誰かが「お前のところの裏口を貸せ」と言ってきたとき、断る義理は法的には弱い。ジャージー島のような自治法域なら、なおさらだ。

報告書は最後に、各国の規制当局・政策立案者・業界に対して、説明責任、監督、グローバルなセキュリティのあり方を問い直すべきだと書く。技術の問題ではなく、ガバナンスの問題だという主張だ。

電話番号を持っているだけで、誰かに位置を売られている可能性がある。しかも売っているのは、たぶん闇市場ではなく、契約書のある会社だ。

参照元

他参照

関連記事

- ジオフェンス令状 米最高裁が問う、デジタル時代の修正第4条

- Firefox 150.0.1配信、Relay無料枠が10倍に

- 年齢確認はネットをID検問所化する、Proton CEO警告

- GitHub CLIがテレメトリ収集を開始、デフォルト有効

- 米政府のマス監視、AIとデータブローカーで全国民対象に

- OpenAIがCodexに「クロニクル」——Windows Recallの轍を踏むか

- Claude Desktopが無断で架ける、7ブラウザへの橋

- Firefox 150配信、分割ビューとPDF編集が本格化

- 5ユーロのトラッカーでオランダ海軍フリゲートが追跡された

- Chromeには指紋採取対策がない、30手法が今日も稼働中