Claude Mythosが越えた一線、サイバー攻防の新段階

AIが脆弱性を自ら見つけて突く閾値を越えた。Anthropicの新モデルClaude Mythos Previewが示した能力は、サイバー防御と地政学の両方に大きな影を落としている。

AIが脆弱性を自ら見つけて突く閾値を越えた。Anthropicの新モデルClaude Mythos Previewが示した能力は、サイバー防御と地政学の両方に大きな影を落としている。

AIがサイバー防御の「閾値」を越えた瞬間

サイバーセキュリティの攻守バランスが、数週間で書き換わろうとしている。Anthropicが2026年4月7日に発表したClaude Mythos Previewは、主要OSと主要Webブラウザのほぼすべてでゼロデイ脆弱性を自律的に発見し、そのまま悪用コードまで書き上げた。見つけた欠陥には、OpenBSDで27年、FreeBSDで17年、FFmpegで16年も放置されていたものが含まれる。人間の専門家と自動化ツールが何十年も見逃してきた穴を、汎用AIが独力で掘り当てたという事実の重みは、専門家ほど深く受け止めているようだ。

Anthropicは発表と同時に、このモデルを一般公開しないという異例の判断を下した。代わりに「Project Glasswing」と名付けた防御プログラムを立ち上げ、Amazon Web Services、Apple、Google、Microsoft、NVIDIA、Cisco、CrowdStrike、JPモルガン・チェース、Palo Alto Networks、Linux Foundationなど12のローンチパートナーと、約40の重要インフラ提供組織にだけアクセスを絞った。性能が高すぎて公開を見送る、という決定がAI企業から正式に出たのは、おそらく歴史上初めてだ。

Anthropicはこの事態を「歴史的転換点」と位置づけ、サイバーセキュリティの専門家でなくても、Mythosを用いることで高度な脆弱性を特定し悪用できてしまうほど強力だと述べている。

元記事「AI has crossed a threshold」のタイトルが示す通り、問題は「またAIの性能が上がった」という話ではない。これまで希少な専門家のリソースに依存していた脆弱性発見が、計算資源でスケールする時代に入ったという構造変化そのものだ。

数字が語るブレークスルーの輪郭

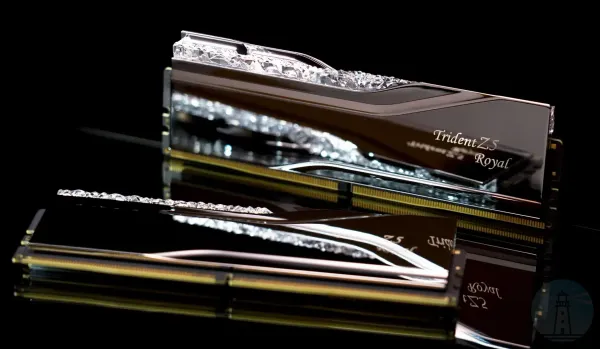

Mythos Previewの能力を最も端的に示したのは、Mozillaとの共同スキャンで出た数字だろう。2026年4月のFirefox 150には、このモデルの評価で見つかった271件の脆弱性修正が含まれる。Firefoxの歴史上、単一リリースで過去最大規模の修正バッチとなった。先行してClaude Opus 4.6を使った2週間のスキャンで見つかったのは22件。わずか1世代で桁が一つ変わった計算になる。

Firefox 150のリリースノートを書いたMozillaのエンジニアは、発見数の多さに立ちくらみのような感覚を味わったと記している。2025年時点なら1件でも「赤色警報」扱いになるクラスの欠陥が、それだけの数で一斉に並んだとき、人は追いつけるのだろうかと立ち止まってしまう、という正直な告白だ。

ベンチマークが「飽和」する異常事態

Anthropic自身も、これまで使ってきた社内外のベンチマークがMythos Previewではほぼ飽和してしまい、意味をなさなくなったと認めている。SWE-bench Verifiedで93.9%、USAMO 2026で97.6%。これらの数字は、もはや既存テストでは能力差を測れないことを示している。だから同社は、過去の訓練データに含まれていないはずのゼロデイ発見という、言い逃れのきかない課題に評価軸を切り替えた。

英国政府のAI Security Institute(AI Security Institute)が実施した独立評価では、Mythos Previewが同機関のテスト環境で企業ネットワーク全体を乗っ取る攻撃シミュレーションを完遂した初のAIになったとされる。ただし同機関は、テスト環境が実運用ほど堅牢ではないため、十分に防御された実システムを落とせるかは「確信を持って言えない」と但し書きを付けた。この慎重さは重要だ。Mythosの能力が誇張されていないかは、まだ独立した検証が積み上がる段階にある。

ある専門家は「根本的に見て、このモデルは非常に優れており、今後も進化し続けるだろう」と述べた一方、27年前のOpenBSD脆弱性を特定するのにMythosを約1000回実行して約2万ドル(約320万円)かかったという数字を挙げ、「このコストを考えると、果たして大規模な運用は可能なのだろうか」と疑問を呈する声もある。

コストの壁はまだある。ただしAIの推論コストは毎年大幅に下がっており、この壁が守ってくれる期間は短い。

デュアルユースのジレンマが可視化した

同じ能力が、防御にも攻撃にも使える。これがサイバーセキュリティの古典的な問題だが、Mythosはそのジレンマをかつてない解像度で突きつけた。

防御する立場で見ると、現在のランサムウェア被害の多くは、既知の脆弱性や見つけやすい弱点を放置した未パッチシステムを突かれて起きている。Mythosクラスのモデルが広く守りに使われれば、こうした攻撃は大幅に減らせる可能性がある。Mozillaが2週間で271件の穴を塞げたように、開発元が先回りして脆弱性を潰す速度が、攻撃者が新しい穴を探す速度を上回る未来は、技術的にはもう手の届く場所にある。

問題は、その力が守る人だけに留まるとは限らないことだ。Mythos Previewは、人間の熟練ハッカーが20時間かかる攻撃チェーンを、10回の独立試行のうち3回で完遂した。Webブラウザの4つの脆弱性を連鎖させてレンダラーとOSのサンドボックスを両方突破するエクスプロイトも、自律的に書き上げた。これは、スクリプトキディに毛が生えた程度の攻撃者でも、モデルさえ手に入れば国家級の攻撃能力を手にできるということを意味する。

誰にとって追い風で、誰にとって逆風か

Anthropicが懸念するのは、近隣国家級の能力を持たなかった国々が、Mythos級のモデルを手に入れてキルチェーンの全段階を自動化する未来だ。これまで「サイバー攻撃の開発力が足りない」という理由で準敵対国に分類されていた国々が、AIの助けで一足飛びに攻撃能力を底上げする可能性がある。既に優位に立つ中国やロシアにとっても、攻撃の速度と量が桁違いに増える。

逆に追い風を受けるのは、資金のあるセキュリティチームを持つ大企業と、Project Glasswingに招待された重要インフラ事業者だ。彼らは、攻撃者がMythos級のモデルを入手する前に、自分たちのコードを先にスキャンして穴を塞ぐ時間的猶予を得る。この 先回りの窓 がどれだけ開いているかが、今後数年のサイバー攻防を決めるだろう。

小規模なソフトウェア開発者や、ボランティアが支えるオープンソースプロジェクトの立場は、もっと複雑だ。自分たちのコードに潜む古い脆弱性がAIで一斉に暴かれるのは、修正が追いつけば救いだが、追いつけなければ公開された欠陥が攻撃者に拾われるだけになる。Anthropicは400万ドルのオープンソースセキュリティ支援を約束したが、インターネットの基盤を支えるコードの量を考えれば、焼け石に水とも言える規模だ。

国防総省との奇妙な綱引き

技術の話だけで終わらないのが、Mythosをめぐる状況の独特なところだ。Anthropicは今、米国政府の中で真逆の対応を同時に受けている。

CSIS(Center for Strategic and International Studies)のAI政策専門家、グレゴリー・アレン(Gregory Allen)氏はブルームバーグの番組で、Anthropicが保有する能力を「米国家安全保障局(NSA)に匹敵するレベル」と評した。実際、NSAは既にMythos Previewを使っている。ホワイトハウスの予算管理局は、連邦政府全体でMythosの制限付き版を使えるようにするプロトコルを策定中だ。

一方で国防総省は、2026年2月にAnthropicを「サプライチェーン上の安全保障リスク」に指定した。この指定は通常、外国の敵対勢力と結びついた企業に使われるもので、AI企業への適用は前代未聞だ。発端は契約交渉の決裂にある。国防総省は「あらゆる合法目的」でClaudeを使う権利を要求したのに対し、Anthropicは完全自律型兵器への利用と、米国人の大規模監視への利用だけは線引きすると譲らなかった。

政府は今、混乱の真っ只中にある。一方で「金融システムの動脈を守るために協力してほしい」とAnthropicに言い、他方で「お前たちはまったく信用できない、できれば潰れてくれ」と言っている。

アレン氏が語ったこの矛盾は、既に実態となっている。国防総省がAnthropicを訴える法廷闘争を続ける一方、NSAを含む他の情報機関はMythosを使って米国の重要インフラを守るために働いている。軍と情報機関の双方が依存している会社を「敵性企業扱い」で排除しようとする姿は、官僚機構の混乱そのものだ。

6〜8ヶ月のリードという時限爆弾

アレン氏が指摘したもう一つの論点は、Anthropicが他のAI研究所に対して6〜8ヶ月の先行を持っているという推定だ。米連邦政府にはMythos級のモデルを自力で作る能力がない。だから民間と協業するしかない。その民間の最先端を走るAnthropicとの関係を国防総省が壊している間、中国やハッカーコミュニティが追いついてくる時計の針は止まらない。

この時間的な優位をどこまで米国の重要インフラ保護に使えるか、裏返せば、どれだけ早く他国が追いついてきて世界中に攻撃能力がばら撒かれるか。Mythosの物語は、単なる新モデル発表ではなく、大国間の技術競争の隘路を映す鏡になっている。

残されたのは、運用側の成熟という宿題

Mythosは最終章ではない。Anthropic自身が近い将来、より広い提供形態を目指すと公言しており、他のAI企業も同等の能力に追いついてくる。OpenAIやGoogleのフロンティアモデルも、部分的には似た能力を示し始めている。つまり、今Project Glasswingに守られている「防御の先回り」は、時限的な優位でしかない。

短期的には、政府や業界団体がAIを使った脆弱性スキャンの義務化や、サイバー保険の引き受け条件の厳格化に動くだろう。クラウド事業者や銀行は、AIによる監視と対応の自動化を急ピッチで進める。これらはすべて必要な準備だが、同時にセキュリティ投資のコストを跳ね上げ、運用の複雑さを増やす。準備の遅れた中小企業や公共機関が、AIスケールの攻撃と防御の谷間で立ち往生する場面が、どうしても出てくる。

もう一つ、見落とされがちな視点がある。Mozillaのエンジニアが書いた「271件」という数字の裏には、それをレビューして修正したソフトウェアエンジニアたちの徹夜がある。AIは穴を見つけるが、塞ぐ判断と責任は今も人間が持っている。この運用側の成熟が、Mythos以降の世界で最も希少なリソースになっていくのかもしれない。

瓶の蓋はもう開いている。出てきたものを攻撃ではなく防御に向けられるかは、技術ではなく、それを動かす組織の覚悟にかかっている。

参照元

他参照

関連記事

- 改変版Mythosを連邦機関へ、OMBの解禁と国防排除の併走

- Mythos配布から外された欧州、AI主権の空白が露呈する

- AnthropicのClaude Mythosが「すべての主要OS・ブラウザ」で数千のゼロデイ脆弱性を発見、危険すぎて一般公開せず

- 「危険すぎて公開できない」AIが発表当日に不正アクセスされていた

- Firefox 150、Mythosで脆弱性271件を修正

- トランプ「誰それ?」会談、西棟で進むアモデイ和解路線

- AISI評価、Claude Mythos Previewが専門家級CTFを73%攻略

- PackageKitに12年潜んだ脆弱性、AIが発見を支援

- MCPに設計レベルの欠陥、AI各社が揃って「仕様通り」と回答

- Anthropic、D.C.巡回区がブラックリスト停止を拒否